-

Als stroom op het kastje wrt160v2 staat slaan de lampjes uit Gesteld op 30-10-2016 om 08:58

Reageer op deze vraag Misbruik melden-

Als stroom op het kastje slaan de lampjes aan. Geantwoord op 30-10-2016 om 13:49

Waardeer dit antwoord Misbruik melden

-

-

Beste ondersteuners

Reageer op deze vraag Misbruik melden

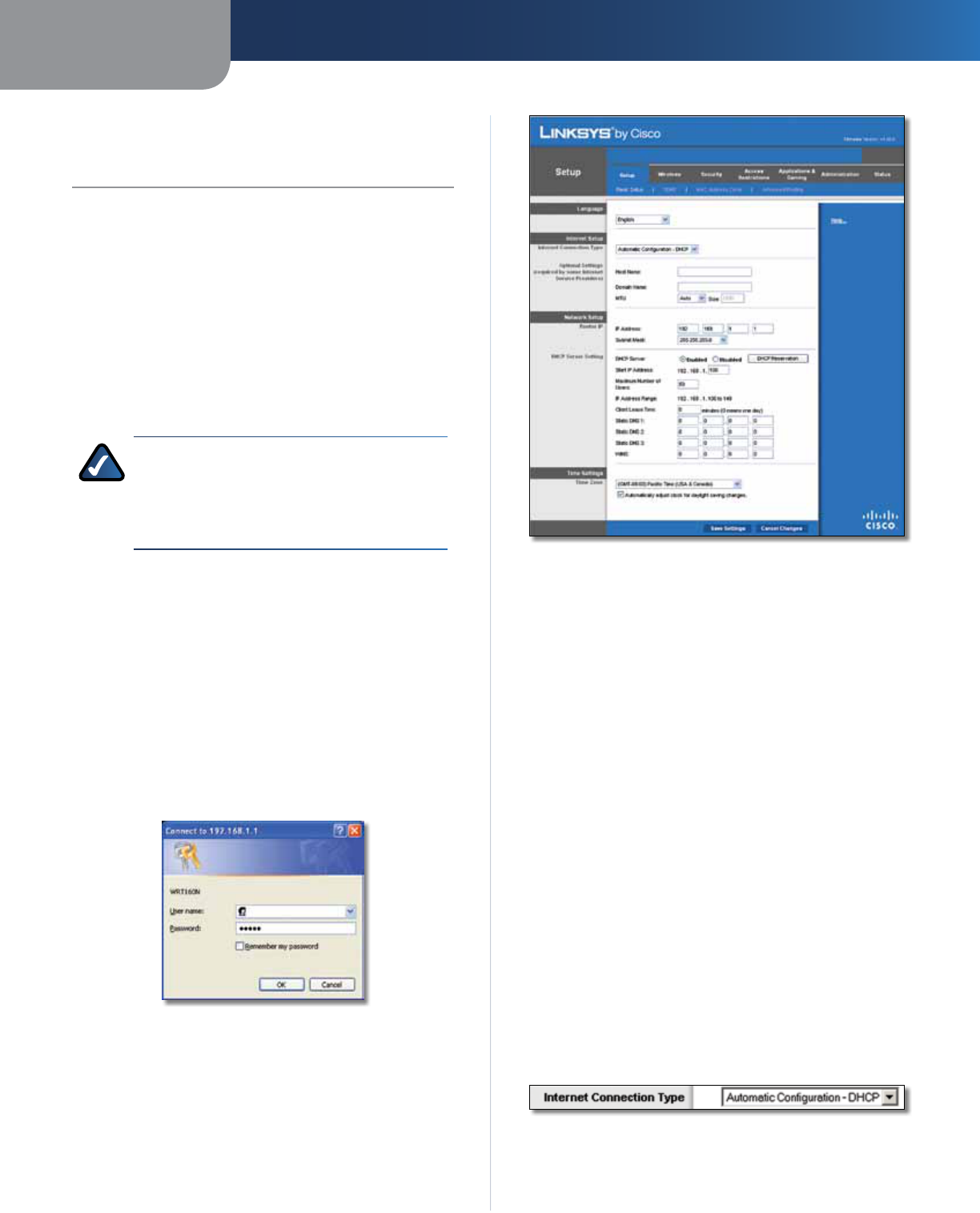

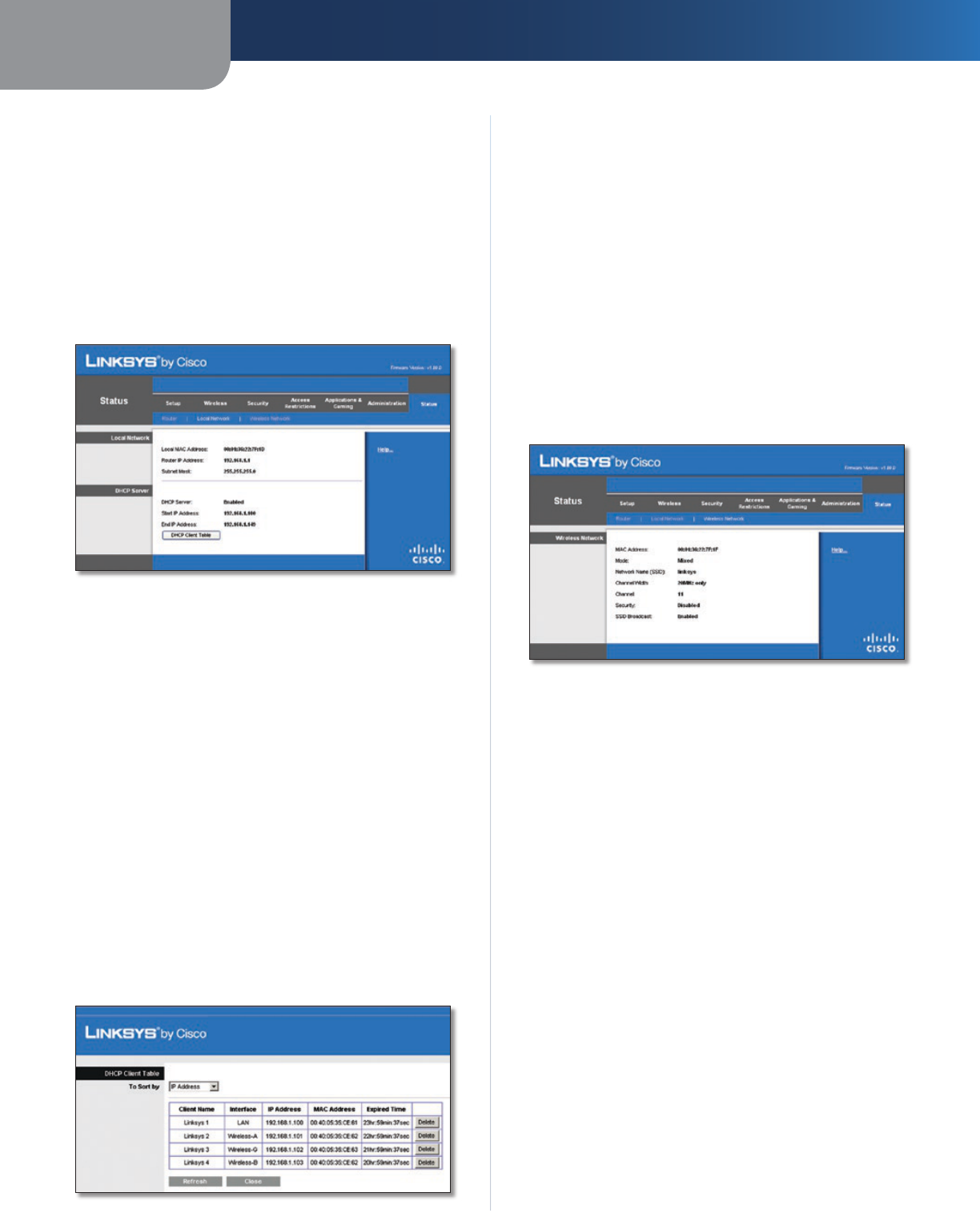

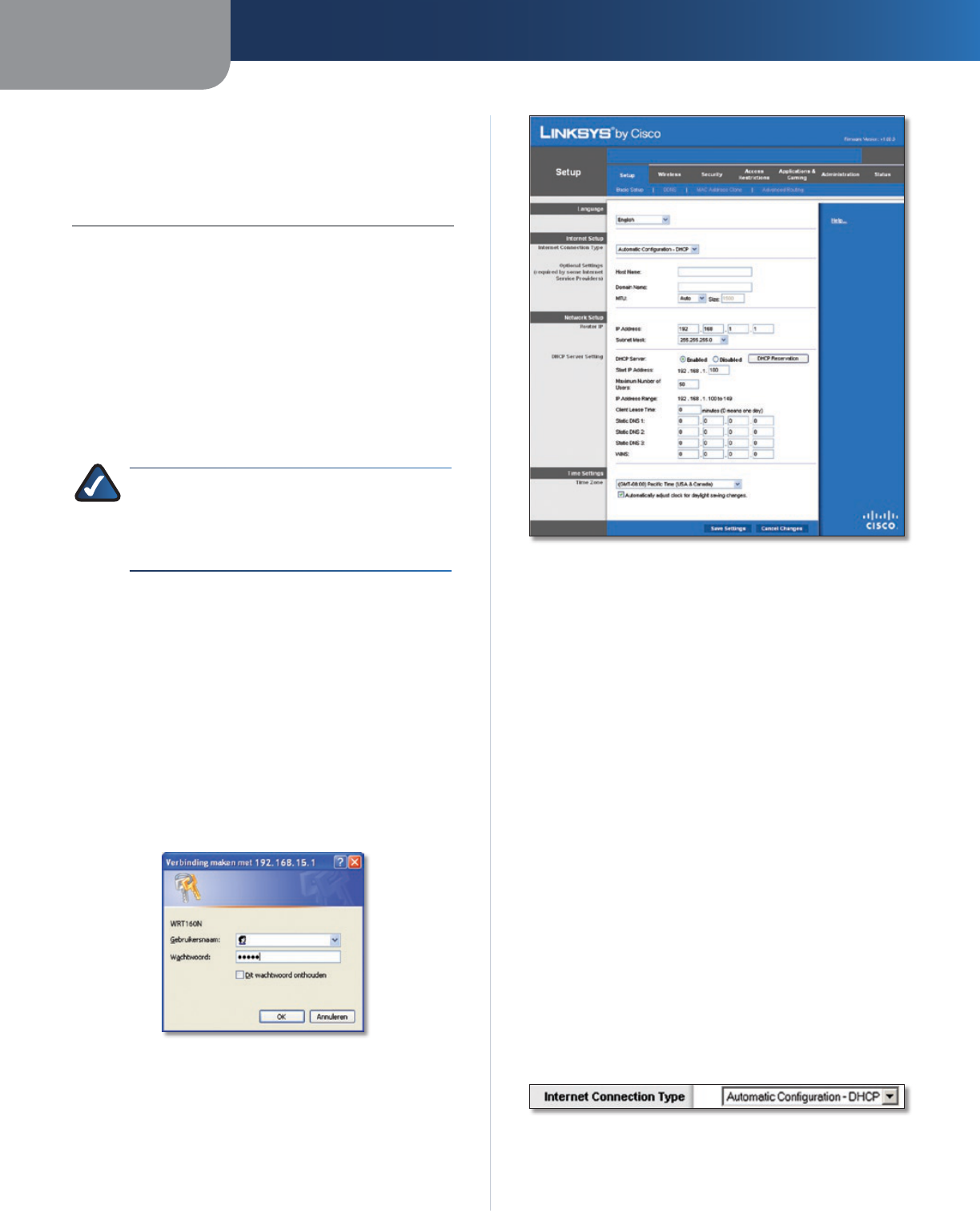

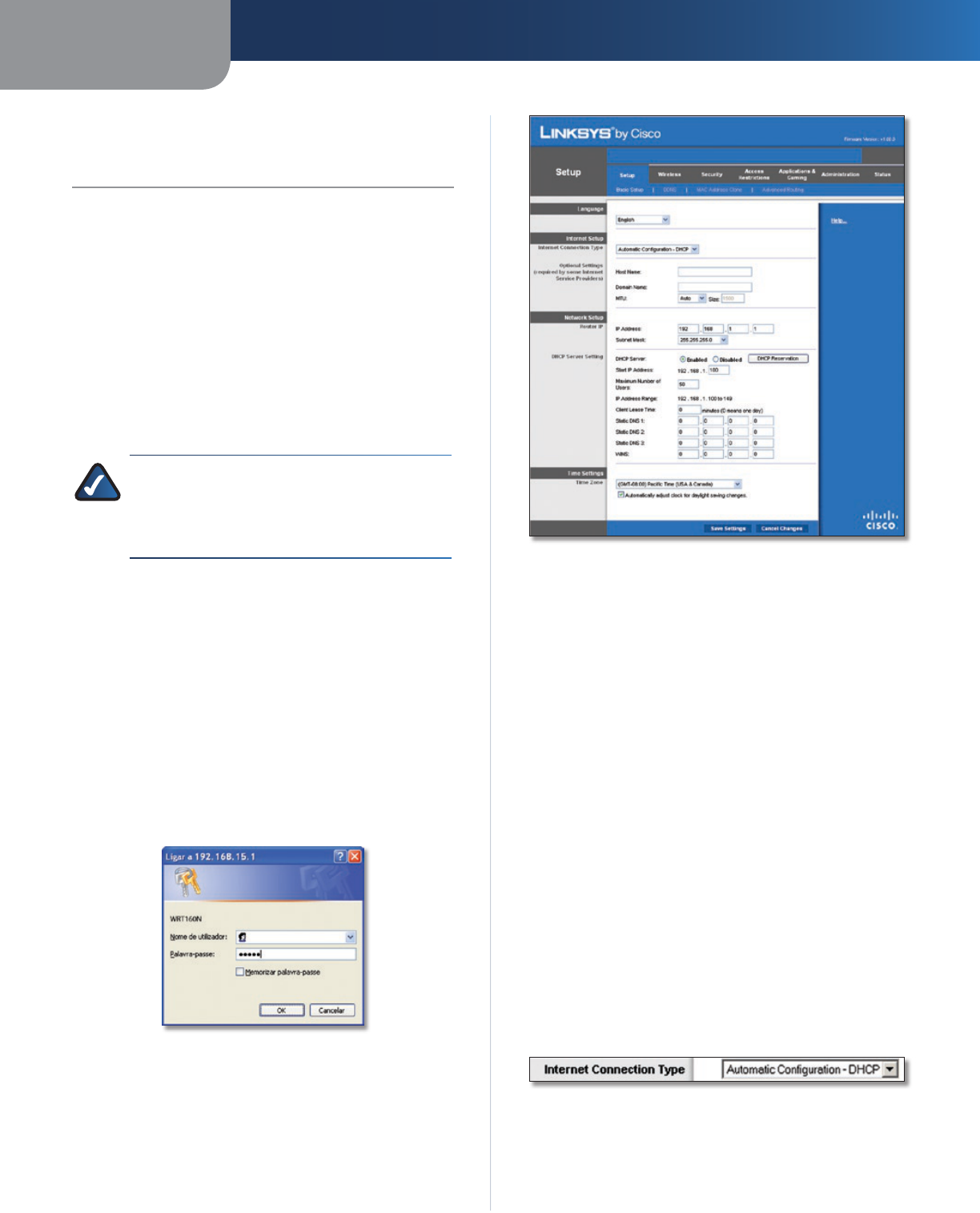

Ik ben in het weekend in Riga geweest. Bij terugkeer vroeg mijn iphone 4 om het wachtwoord van linksys in te voeren om de wifi verbinding thuis weer te herstellen. Dat heeft mijn iphone nog nooit gevraagd. Normaal verbond hij meteen bij binnenkomst.

Ik heb admin als ww ingevoerd, omdat ik gelezen had dat dat het wachtwoord zou zijn. Maar dat herkent hij niet.

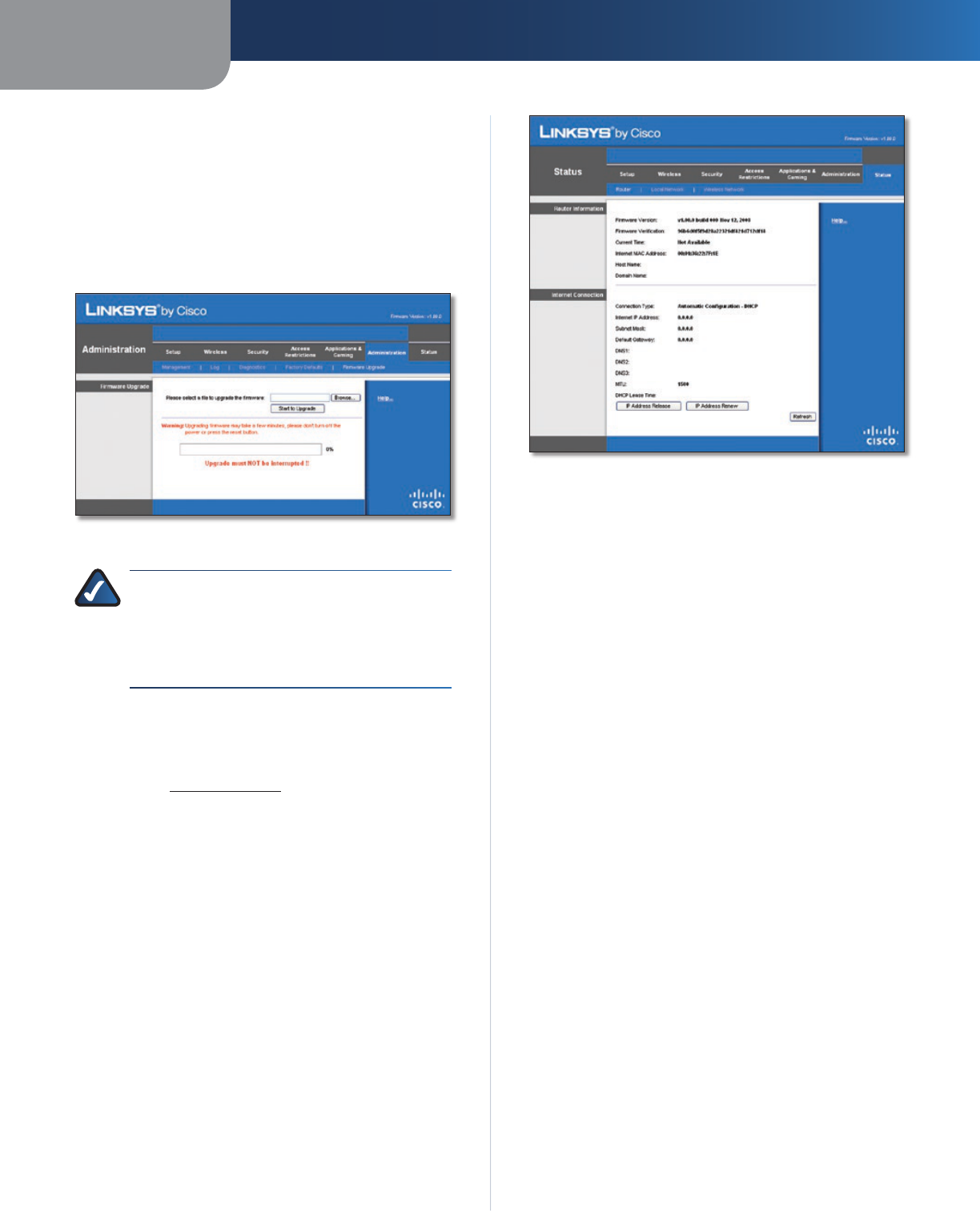

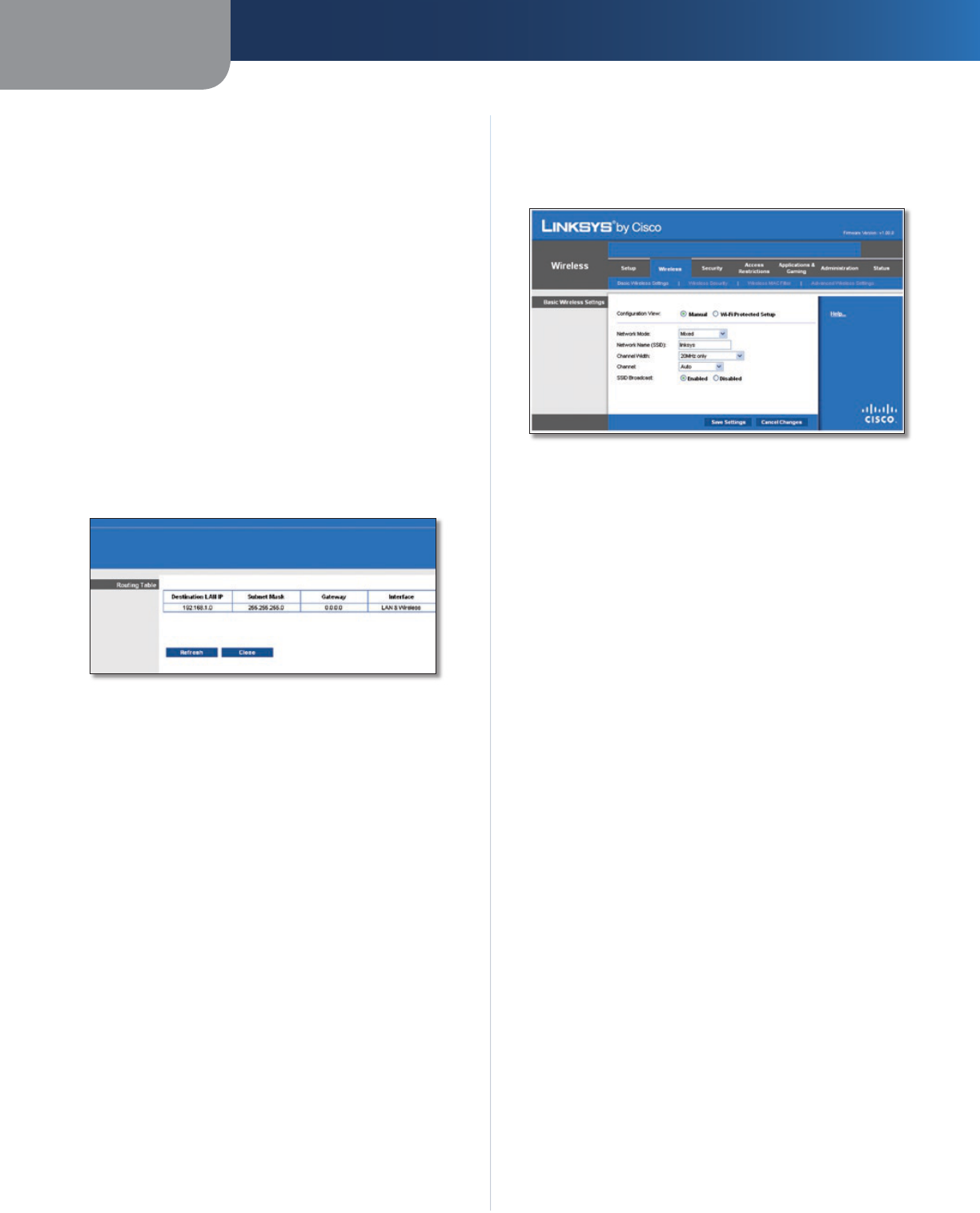

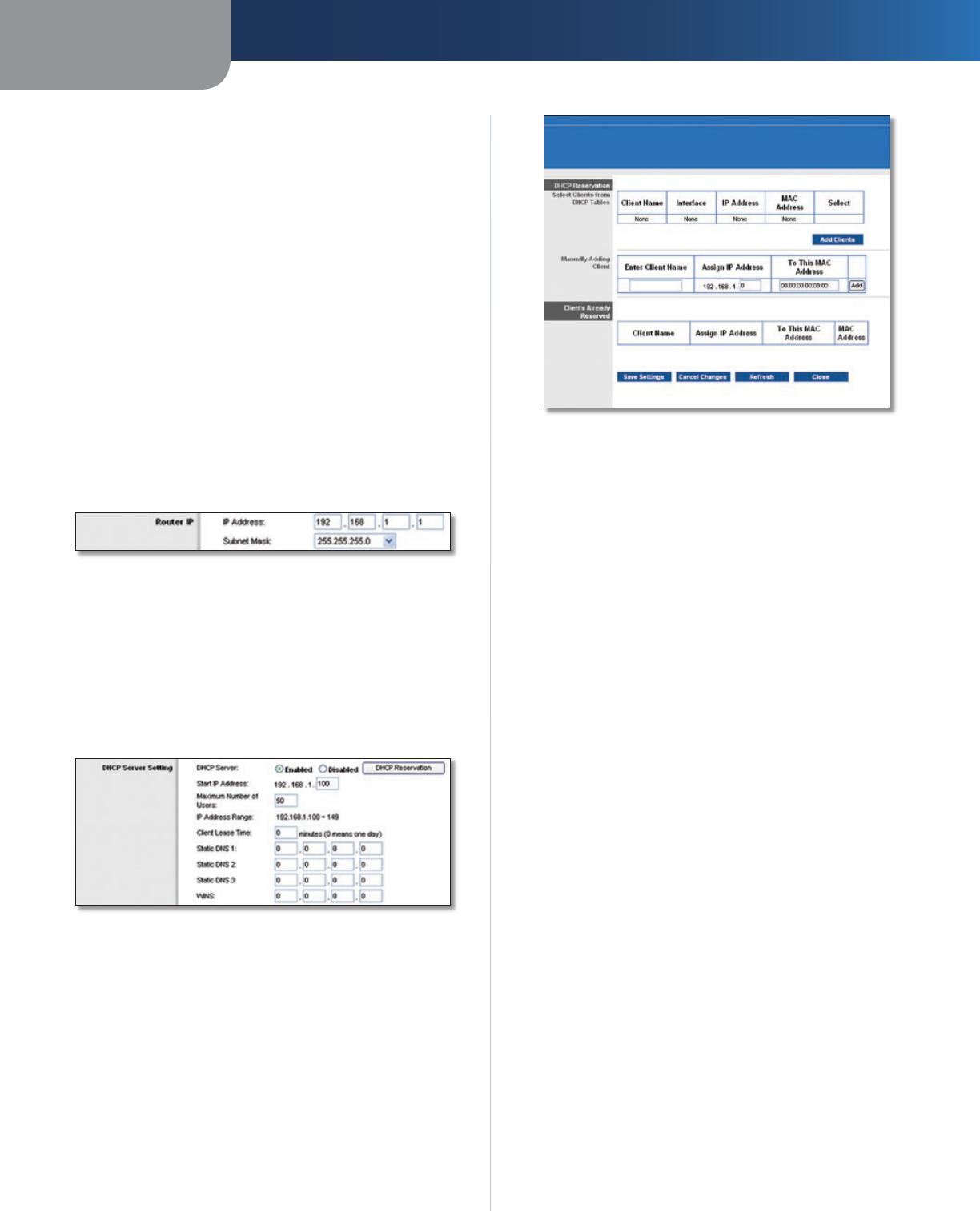

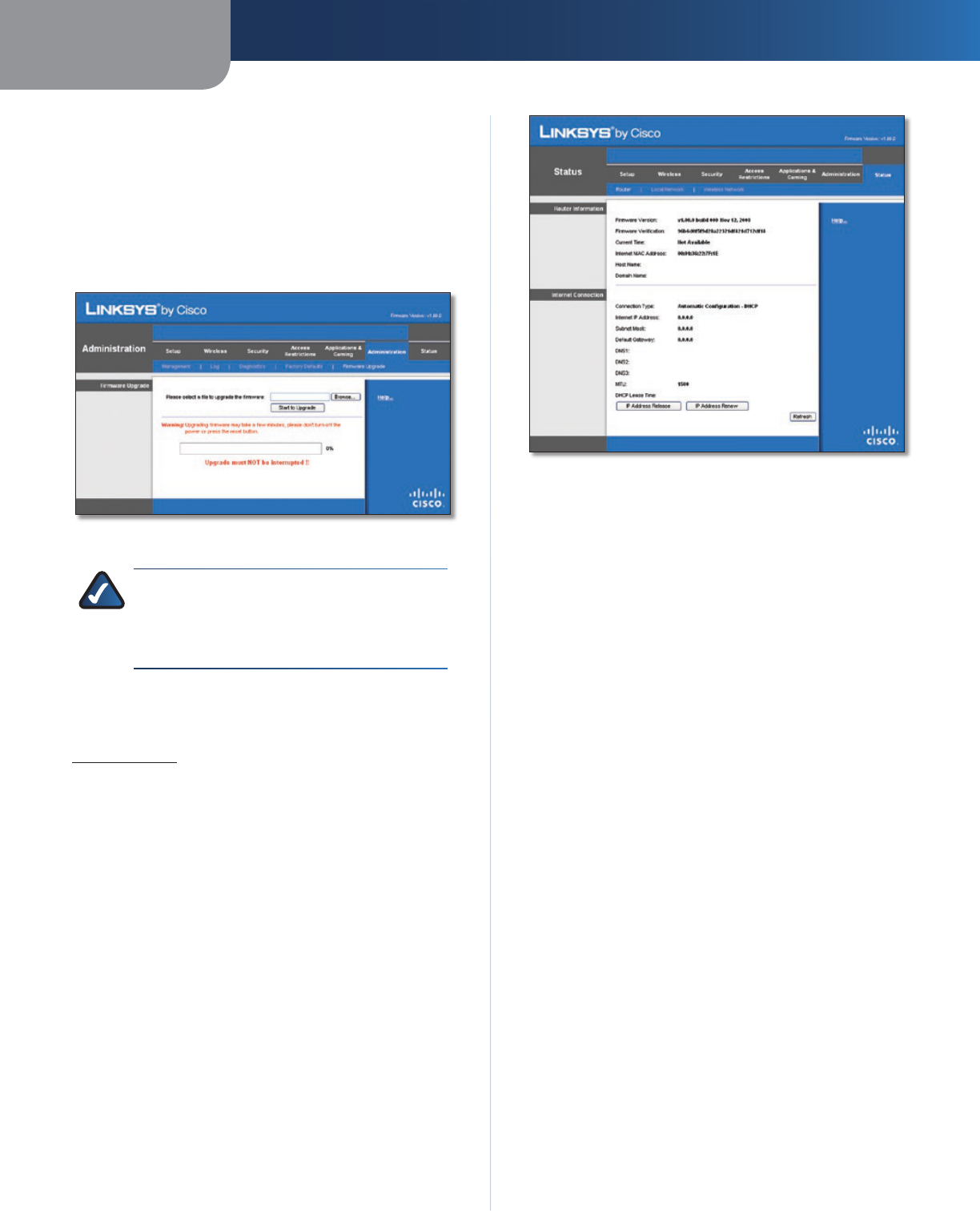

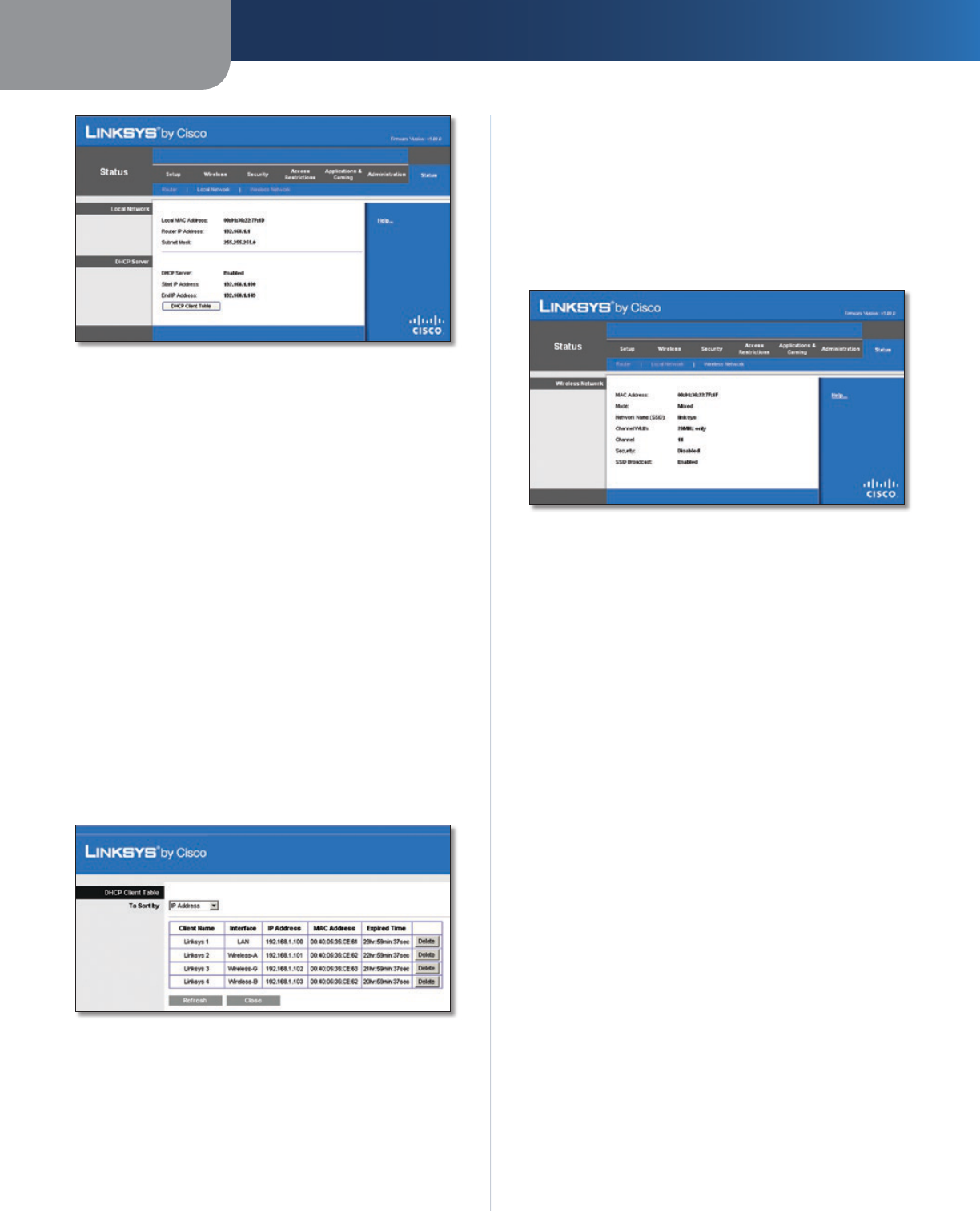

Overigens de cijfers achter het IP adres, subnetmasker.. etc worden niet vermeld. Is dat vreemd?

Weet iemand of het wachtwoord het juiste is?

Of zit het probleem in het feit dat de cijfers achter IP adres etc zijn "verdwenen" en juist daardoor geen verbinding met wifi meer mogelijk is.

Graag een reactie.

Th. Gesteld op 7-10-2014 om 16:46-

Nee het wachtwoord is niet het juiste!

Waardeer dit antwoord (4) Misbruik melden

je moet het wachtwoord hebben die jullie zelf hebben ingesteld!

vraag het aan je ouders die zullen hem waarschijnlijk wel weten!

veel succes Geantwoord op 27-7-2015 om 11:27

-

-

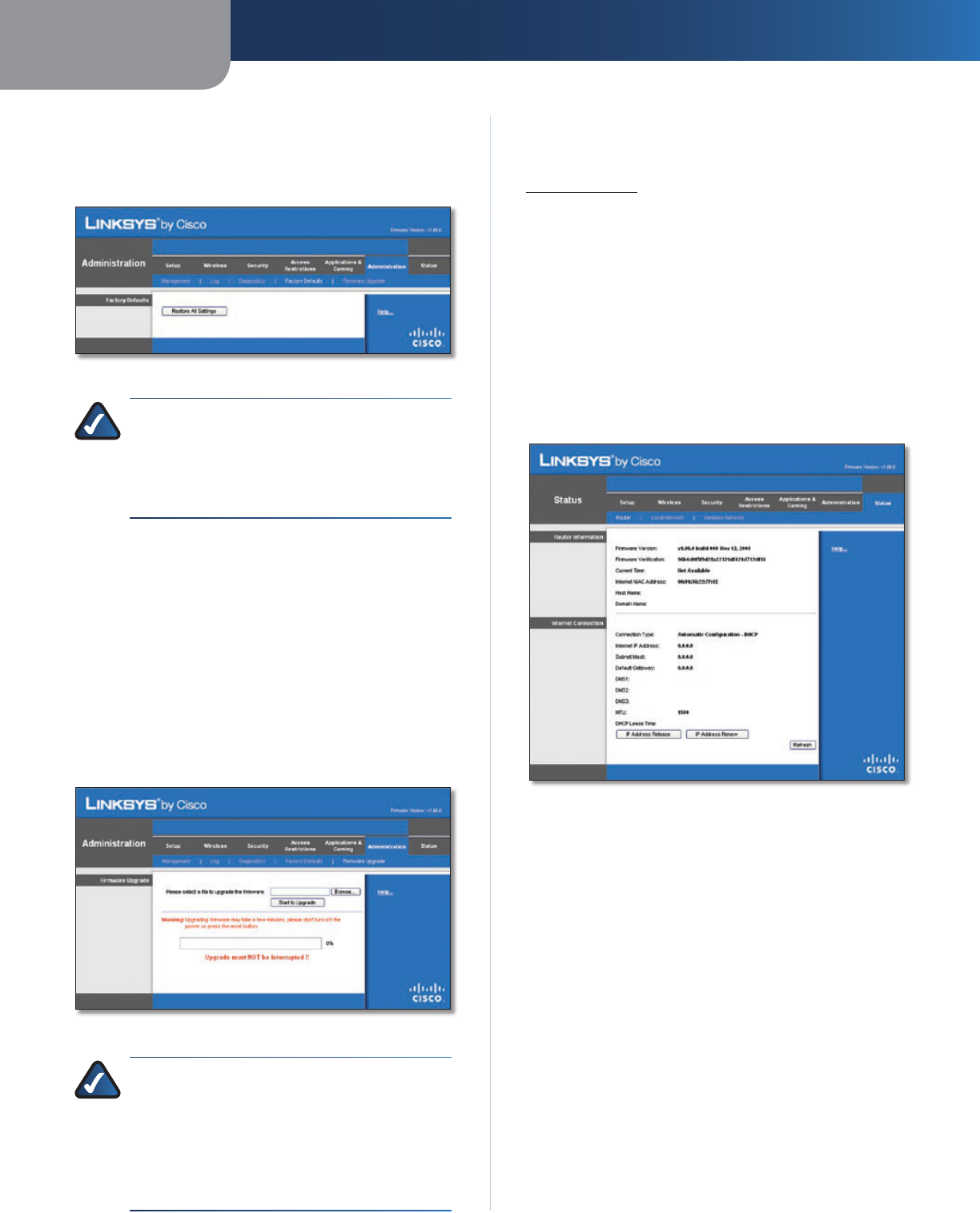

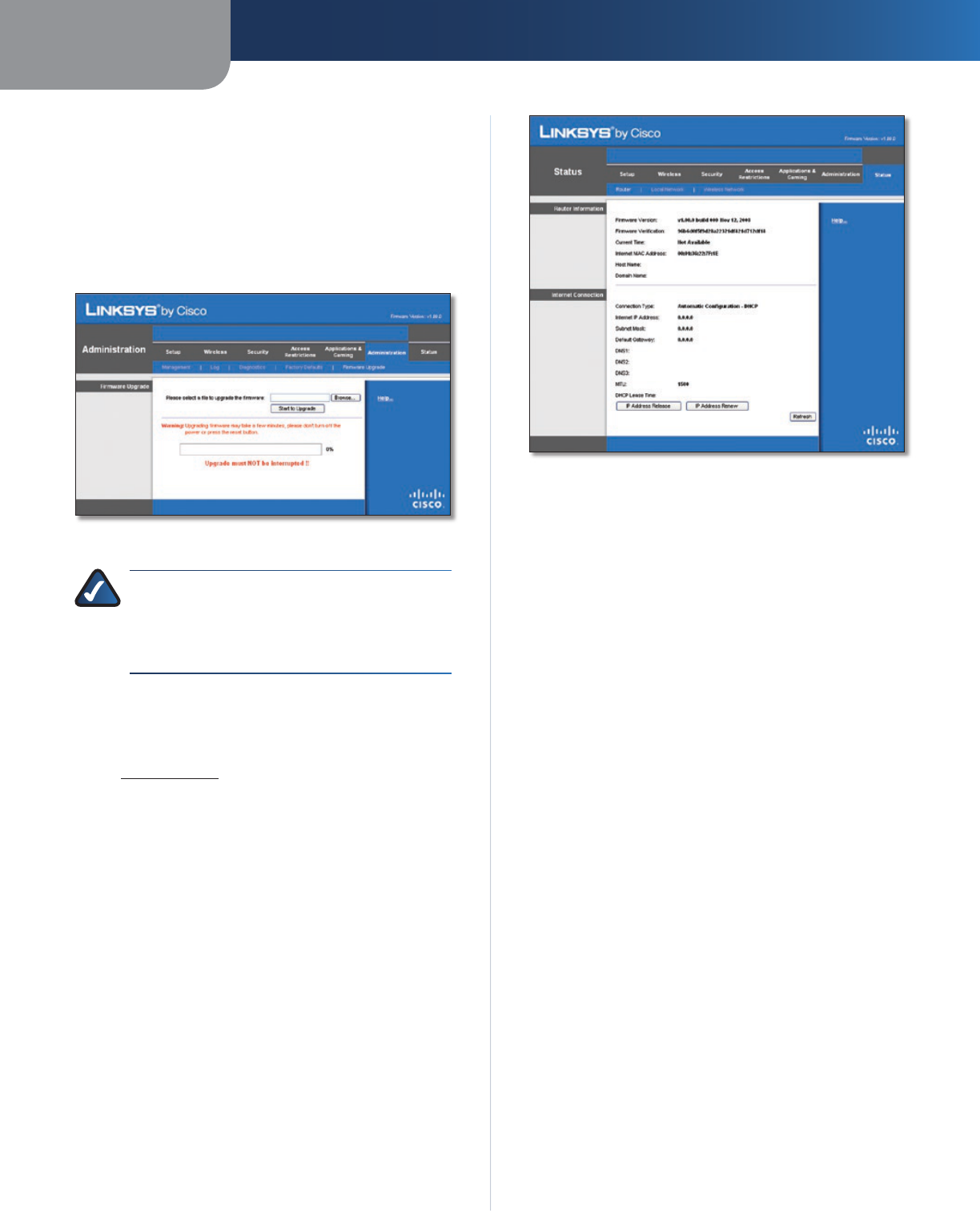

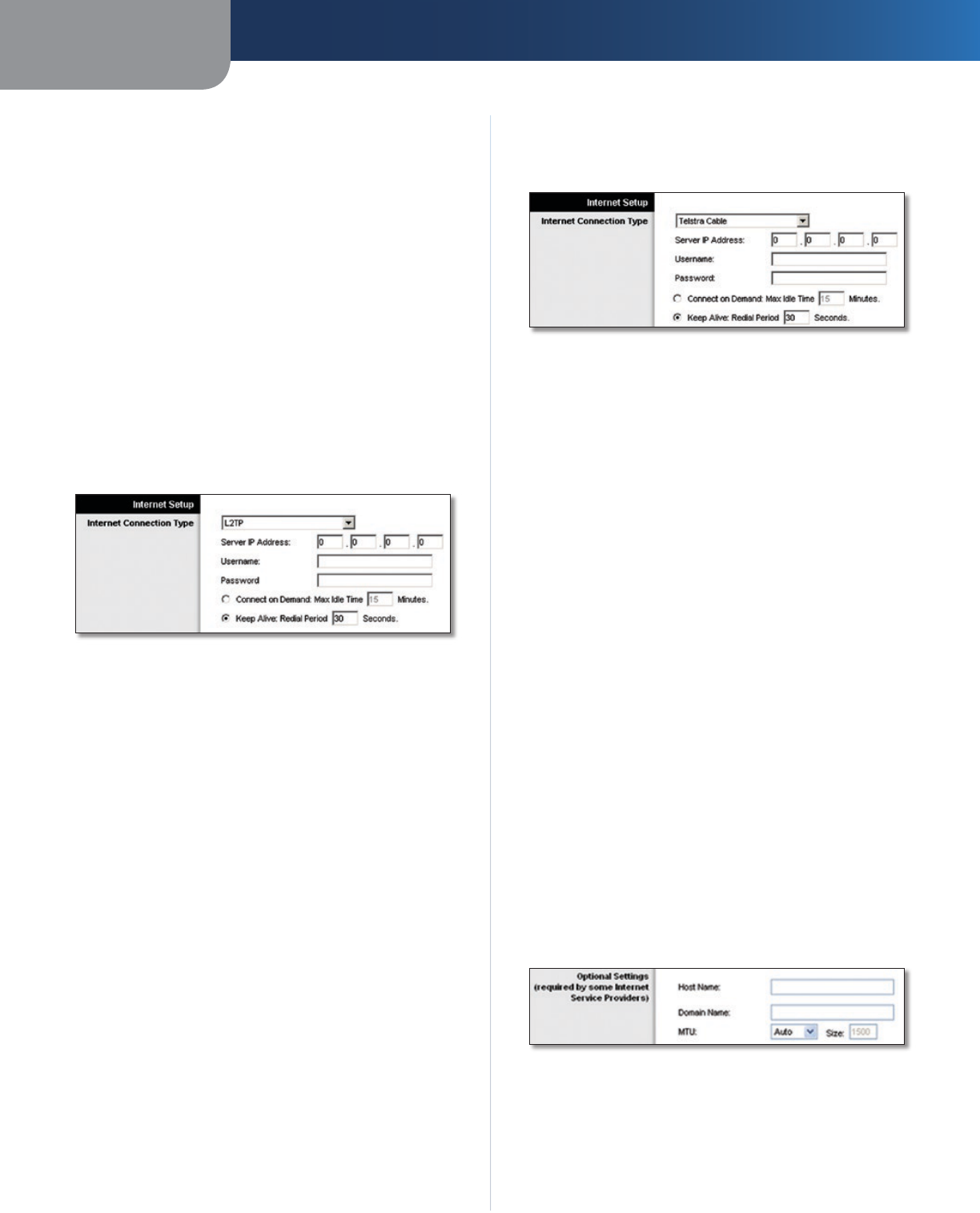

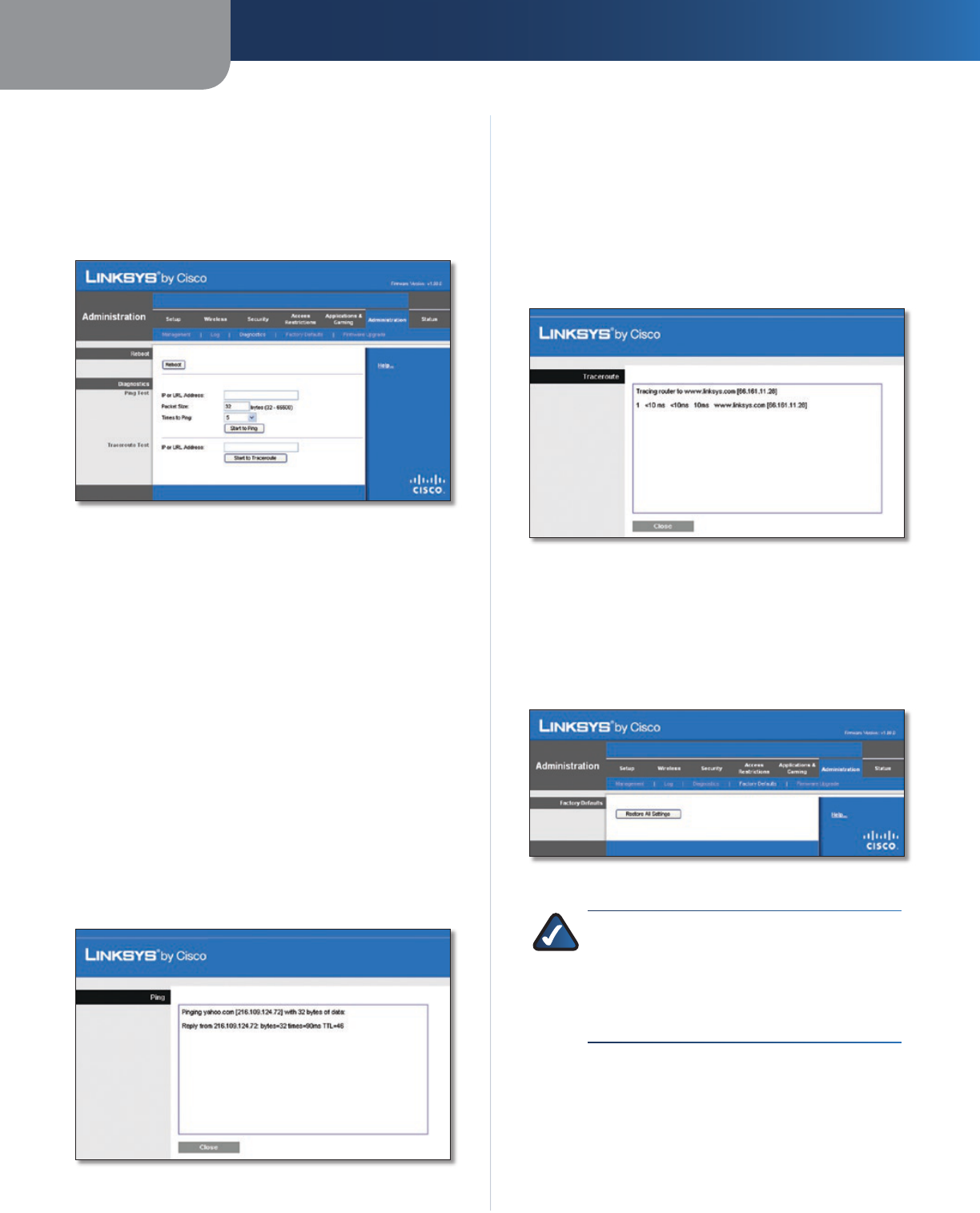

Goedenavond. Ik woon in een aanleunwoning. In de hoofdwoning is een router aangebracht in de meterkast. Om in mijn aanleunwoning te kunnen internetten heb ik een Cisco Linksys WRT160N router gekocht en 2 Sitecom homepluggen. Deze router bevindt zich in de bijkeuken van de hoofdwoning, ca. 24 m verwijderd van mijn laptop in de aanleunwoning. De Sitecom pluggen zijn onlangs na een defect vervangen door nieuwe. De Linksys router is uitgeschakeld geweest, die moet ik resetten. Hoe doe ik dat? (Ik heb als senior heel weinig ervaring met dit soort zaken!). Alvast bedankt voor uw hulp. Gesteld op 28-9-2013 om 22:18

Reageer op deze vraag Misbruik melden-

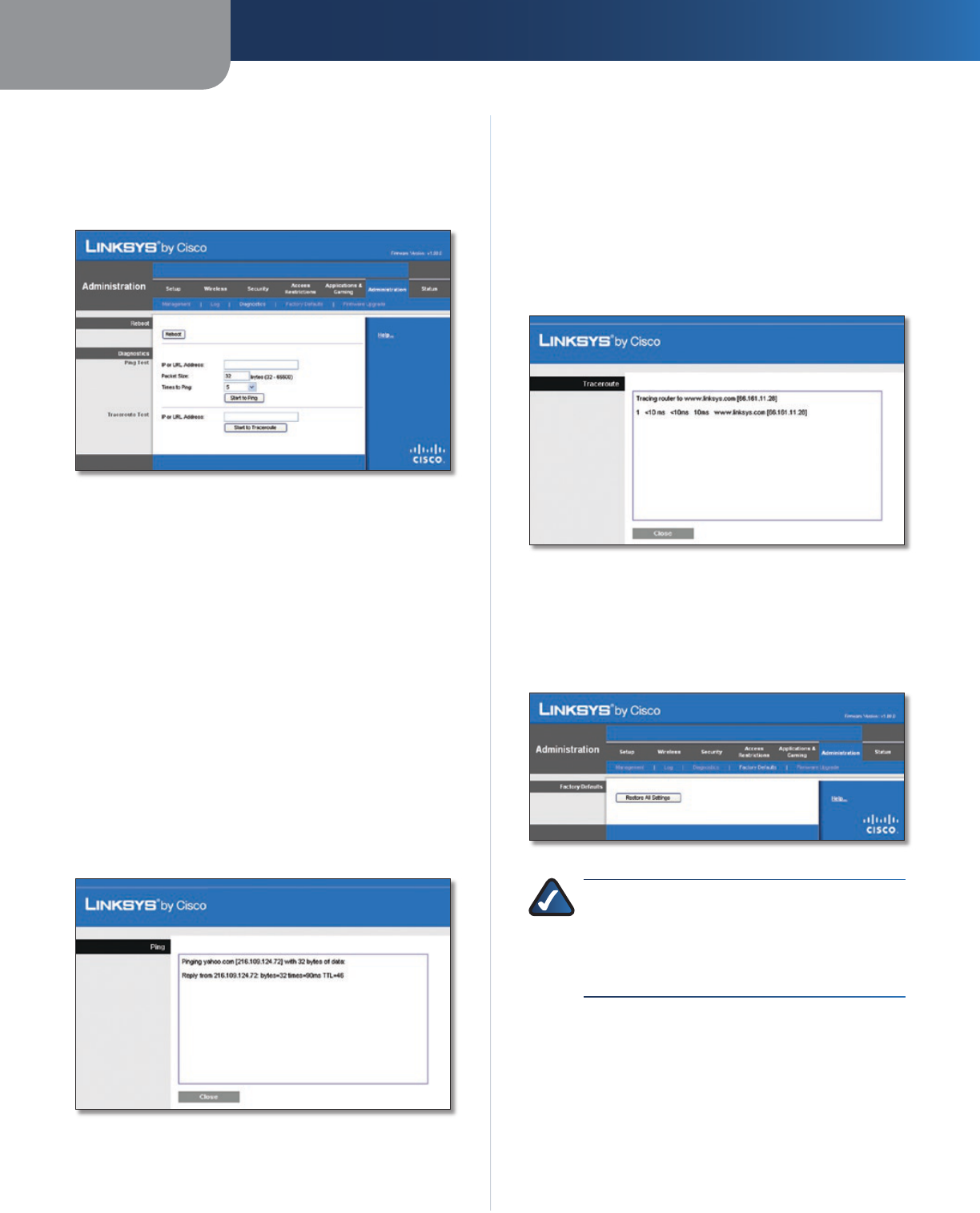

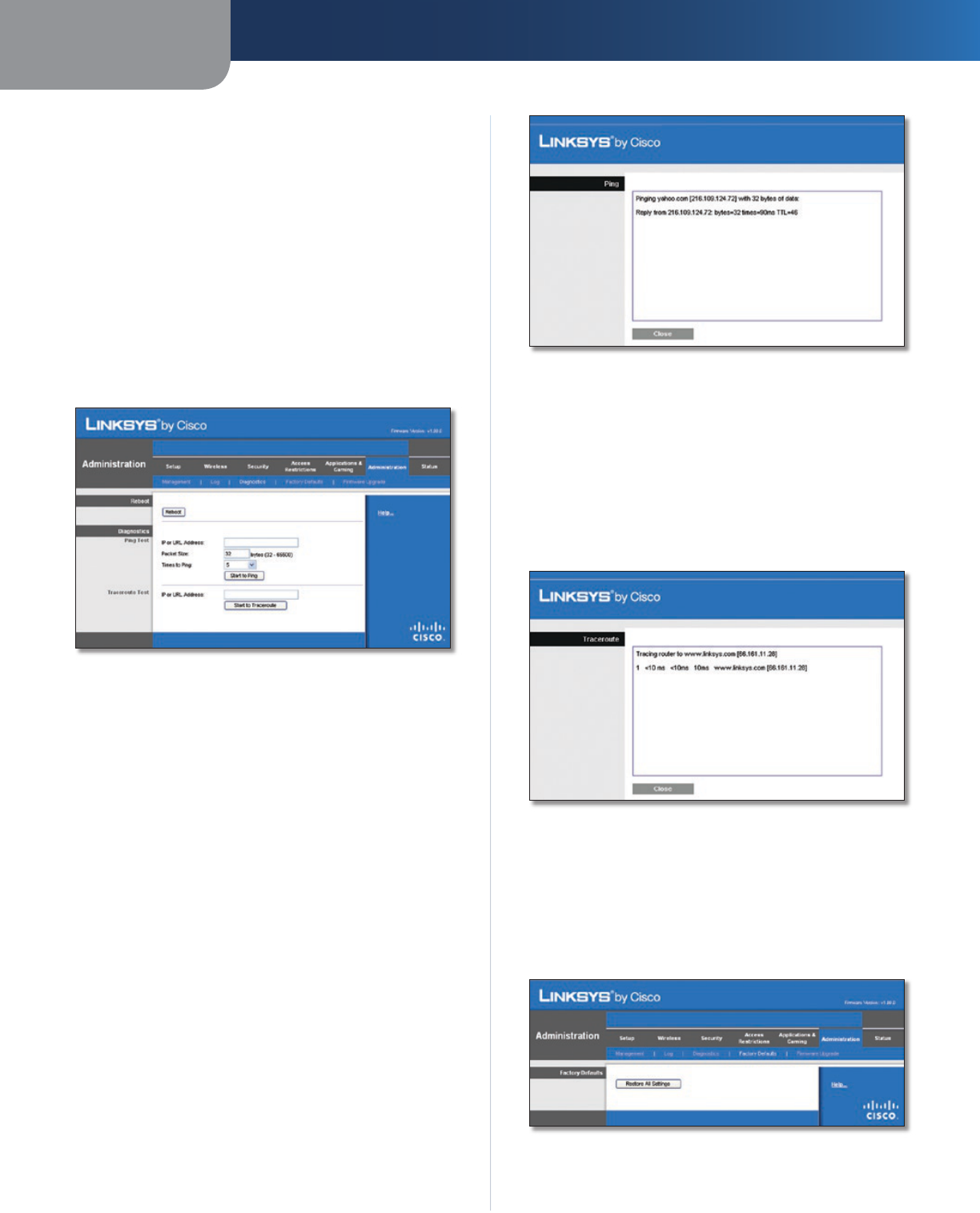

aan de achterzijde van uw router zit naast de voedingsstekker een reset knop deze enkele seconden ingedrukt houden terwijl de router op de netspanning is aangesloten hierna staat hij weer in de fabrieks instelling. Geantwoord op 1-10-2013 om 21:35

Waardeer dit antwoord (10) Misbruik melden

-

-

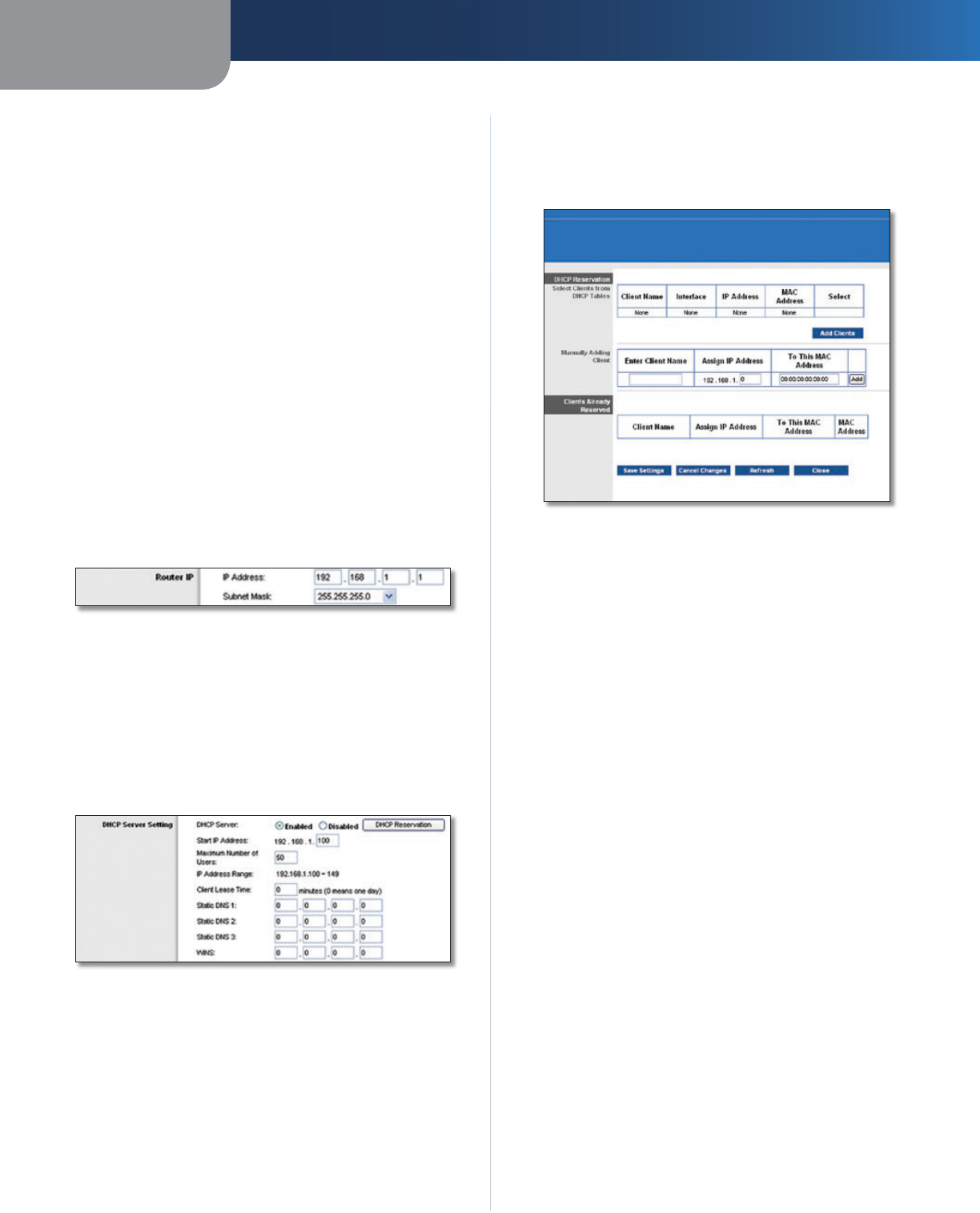

WAVHTWOORD EN GEBRUIKESNAAM KWIJT VAN DEZE ROUTER.

Reageer op deze vraag Misbruik melden

HELP WAT MOET IK DOEN. Gesteld op 17-8-2013 om 12:38-

wachtwoord en gebruiker kwijt Geantwoord op 12-9-2013 om 16:53

Waardeer dit antwoord (63) Misbruik melden

-

-

wachtwoord en gebruiker kwijt Geantwoord op 12-9-2013 om 16:54

Waardeer dit antwoord (31) Misbruik melden -

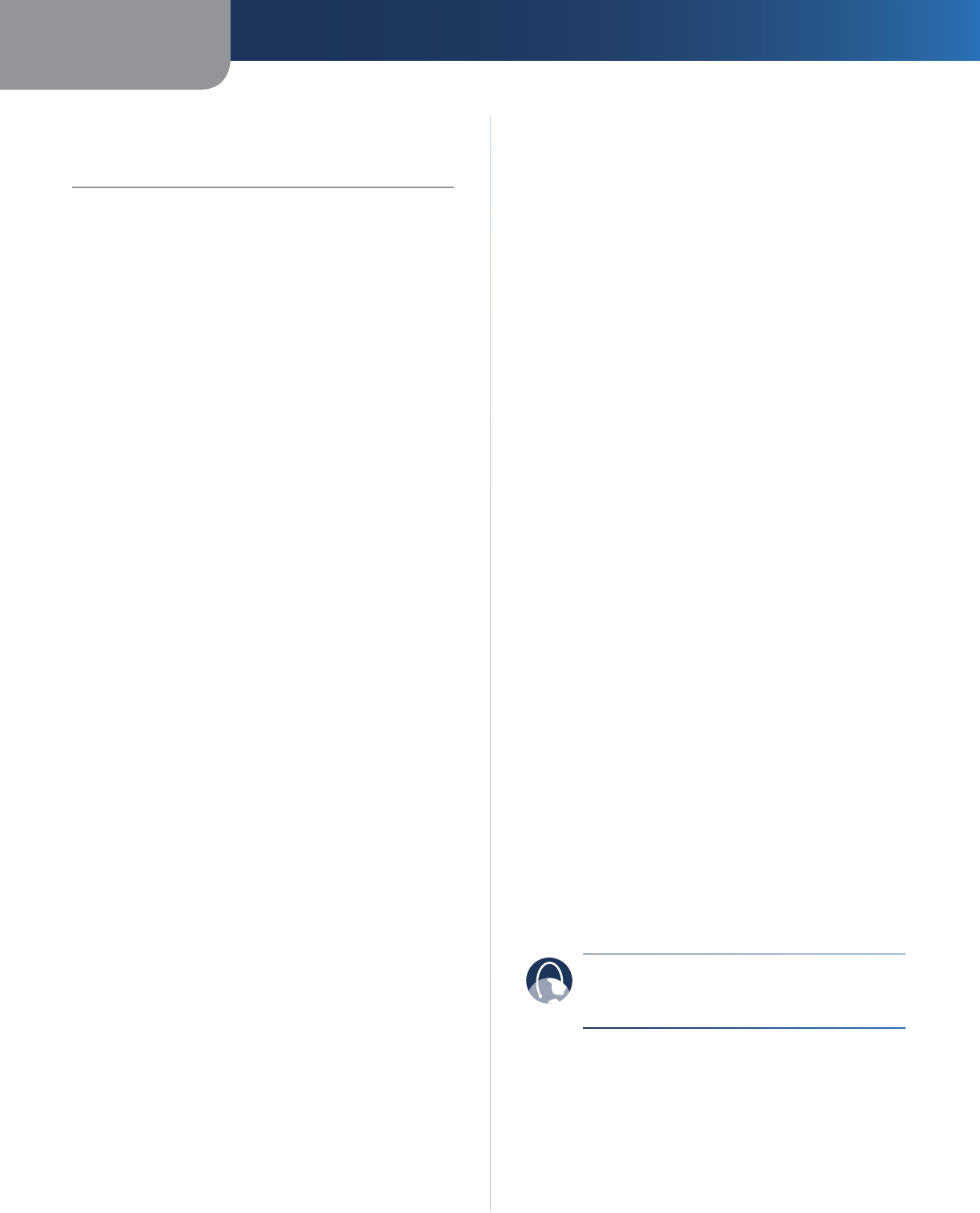

Aantal apparaten

Reageer op deze vraag Misbruik melden

Gesteld op 16-6-2013 om 11:04-

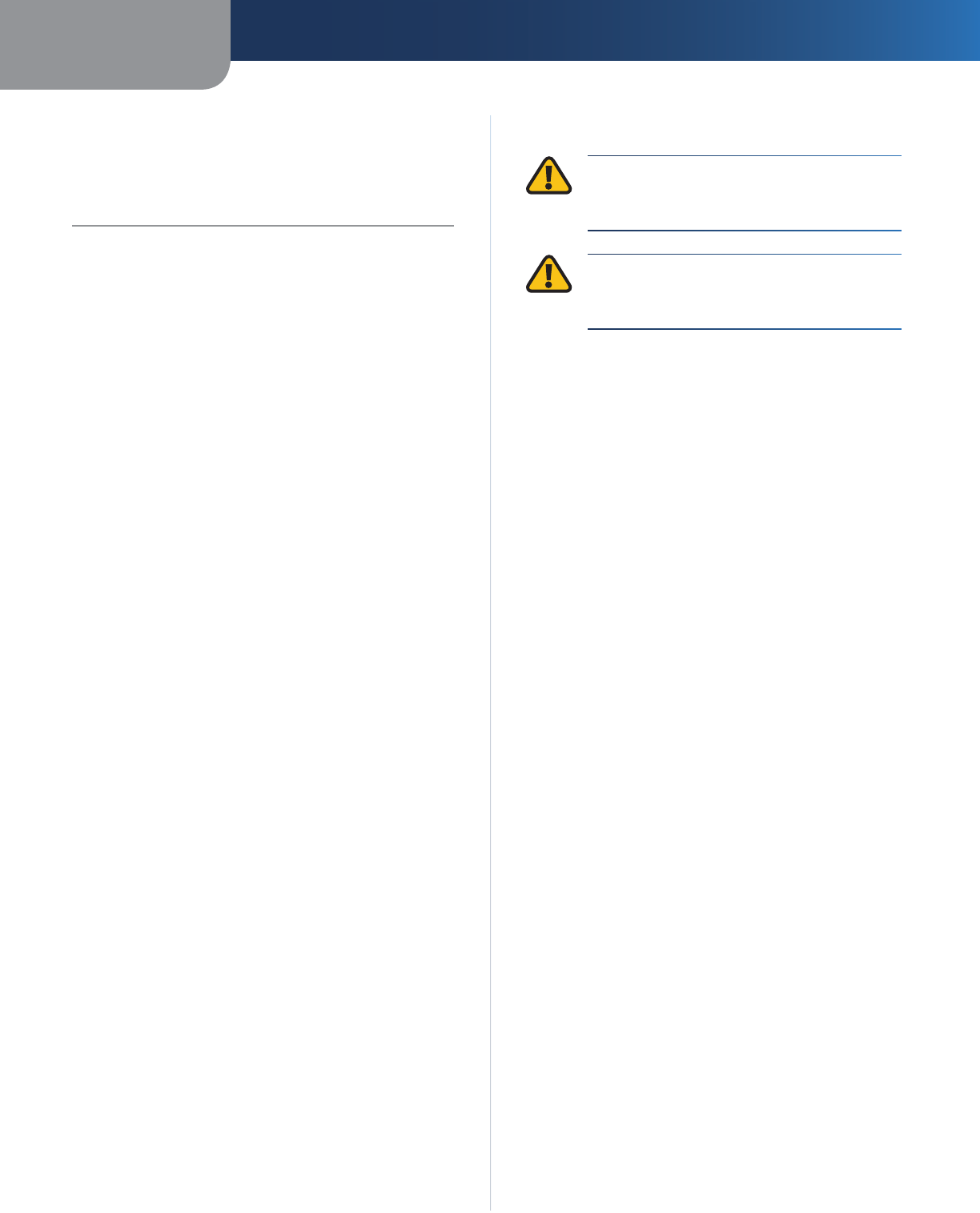

hoeveel apparaten kan ik op deze router aansluiten? Geantwoord op 7-9-2013 om 14:58

Waardeer dit antwoord (17) Misbruik melden

-

-

MIJN ROUTER IS START NIET OP NA UITVALLEN ELEKTRICITEIT HOE TERUG OPSTARTEN? Gesteld op 25-3-2013 om 09:28

Reageer op deze vraag Misbruik melden-

FF de kabel van de voeding uittrekken gedurende 30 sec. dan werkt hij weer. Geantwoord op 26-3-2013 om 09:56

Waardeer dit antwoord (1) Misbruik melden

-

-

gebruikersnaam en wachtwoord verloren Gesteld op 22-11-2012 om 18:58

Reageer op deze vraag Misbruik melden-

wachtwoord verloren Geantwoord op 11-1-2013 om 16:35

Waardeer dit antwoord (26) Misbruik melden

-

-

Goedemiddag,

Reageer op deze vraag Misbruik melden

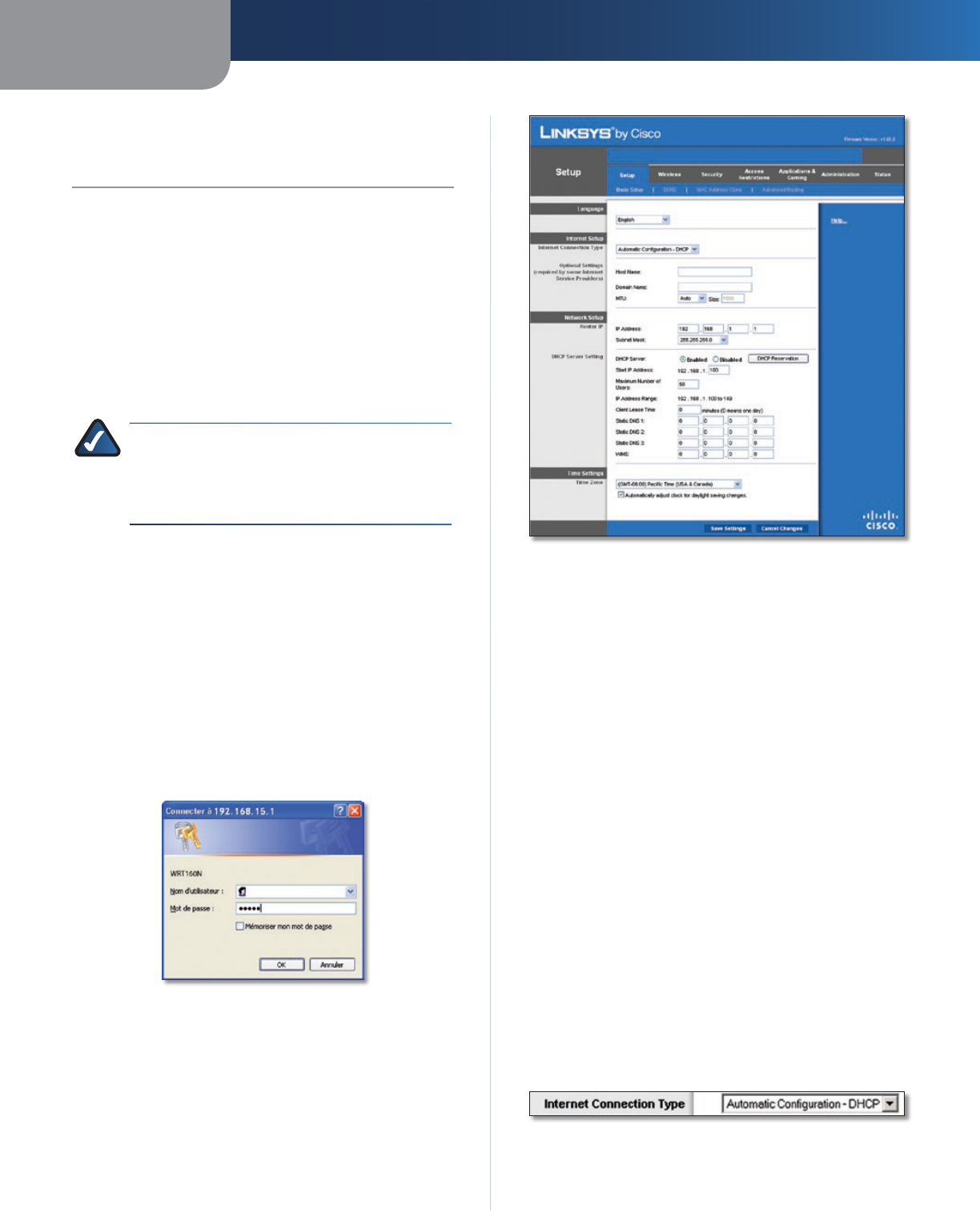

Ik ben in bezit van een cisco wrt160n v3,maar heb helaas geen gebruiksaanwijziging oid meer.

Kunt u mij helpen aan een wachtwoord om in te loggen via mijn wifi?

Dank voor uw moeite.

met vriendelijke groet,

E.Wormgoor Gesteld op 12-10-2012 om 16:59-

gebruiksaanwijzing downloaden of bellen met technische dienst van Linksys. Wordt je goed geholpen Geantwoord op 12-10-2012 om 23:09

Waardeer dit antwoord (2) Misbruik melden

-

-

ik ben mijn wachtwoord kwijt van mijn WRT160N. Gesteld op 3-10-2012 om 19:27

Reageer op deze vraag Misbruik melden-

lees antwoord op dezelfde vraag . Geantwoord op 5-10-2012 om 10:23

Waardeer dit antwoord (21) Misbruik melden

-

-

wachtwoord kwijt van linksys WRT160N Gesteld op 23-9-2012 om 19:14

Reageer op deze vraag Misbruik melden-

Neem contact op met linksys en U wordt door een medewerker (ster) geholpen de router te resetten, waarna U een nieuw wachtwoord kunt nemen.

Waardeer dit antwoord (2) Misbruik melden

te;. 020-2061522 of 0900-5646000 Geantwoord op 5-10-2012 om 10:22

-

-

Mijn linksys WRT160N doet niets anders meer dan 5 gelijktijdig knipperende lampjes (de 4 aansluitingen plus het aan/uit lampje). In de handleiding vind ik geen aanknopingspunten. Heb drie pogingen tot herstel ondernomen:

Reageer op deze vraag Misbruik melden

1 langdurig netstekker eruit en weer terug

2 kortstondig netstekker eruit en weer terug

3 twintig seconden resetknop ingedrukt houden

resultaat: steeds alleen maar 5 (traag) knipperende lampjes.

Wat is hier aan de hand?

P.S. Ik gebruik router alleen voor draadloos gebruik.

Gesteld op 25-7-2012 om 16:19-

Hoi,

Waardeer dit antwoord (5) Misbruik melden

Je adapter is kapot.

Probeer eens een andere adapter (12v 1A of 12v 0.5A).

Succes,

Chiel Geantwoord op 8-8-2012 om 16:55

-

-

Hallo beste mensen ik heb een probleempje met mijn router op elke computer of laptop in m'n huis kan ik niet meer op de router komen ik kan nog wel inloggen maar daarna komt er een wit scherm en gebeurt er niks meer kan iemand mij helpen??? ben hopeloos.... :( Gesteld op 5-12-2011 om 17:14

Reageer op deze vraag Misbruik melden-

Zelfde probleem hier. Geantwoord op 24-6-2012 om 22:38

Waardeer dit antwoord (7) Misbruik melden

-

-

hoe heb je dit probleem opgelost? zit met hetzelfde Geantwoord op 27-7-2014 om 01:36

Waardeer dit antwoord Misbruik melden -

Wachtwoord vergeten en resetten.

Reageer op deze vraag Misbruik melden

Gesteld op 20-7-2011 om 08:59-

ik ben mijn wachtwoord vergeten. hoe krijg ik nu met mijn telefoon toegang tot internet

Waardeer dit antwoord (47) Misbruik melden

Geantwoord op 20-5-2012 om 13:57

-

-

Mijn draadloze verbinding valt steeds eventjes weg en uiteindelijk helemaal. Hoe komt dit en hoe kan ik dit verhelpen? Gesteld op 7-1-2011 om 08:07

Reageer op deze vraag Misbruik melden-

Ik heb hetzelfde probleem met de Linksys-WRT160N ..

Waardeer dit antwoord (3) Misbruik melden

Geantwoord op 15-9-2012 om 22:34

-

-

geen verbinding met internet

Reageer op deze vraag Misbruik melden

Gesteld op 4-5-2010 om 13:01-

Geachte,

Waardeer dit antwoord Misbruik melden

Ik heb hetzelfde probleem en krijg vb bericht dat Linksys easylink advisor zegt geen contact te kunnen maken met de router. Probeer het volgende;

c. make sure your wireless adaptar supports the wireless encryption method used by the router.

Hoe doe je dat of anders gevraagd...Hoe hebt U Uw installatie goed kunnen voltooien zodat er versleuteld contact is tussen PC en router?

Graag iemand een reactie of welke hulp bij installatie vragen?

dank

toca@home.nl Geantwoord op 1-9-2010 om 09:53

-

-

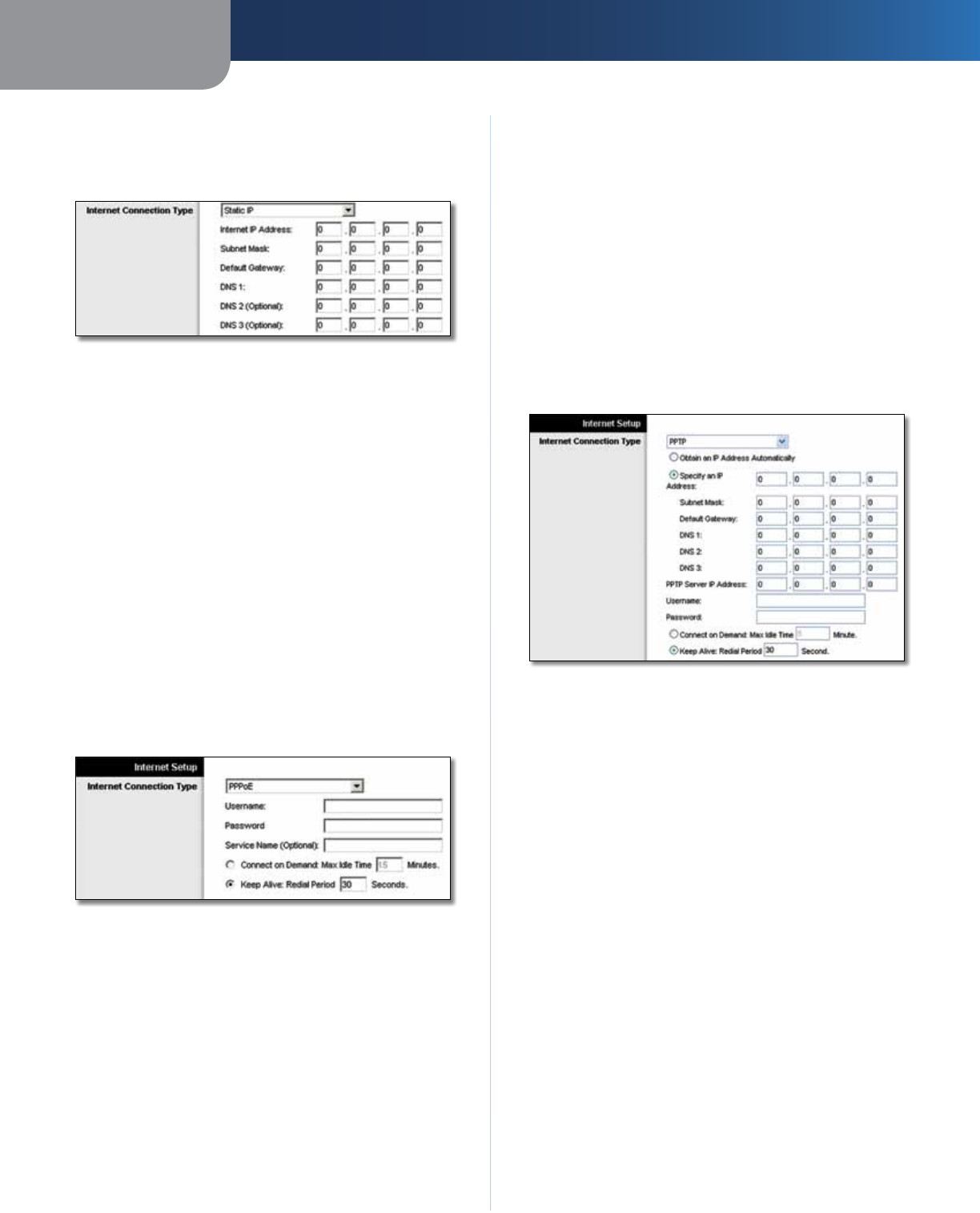

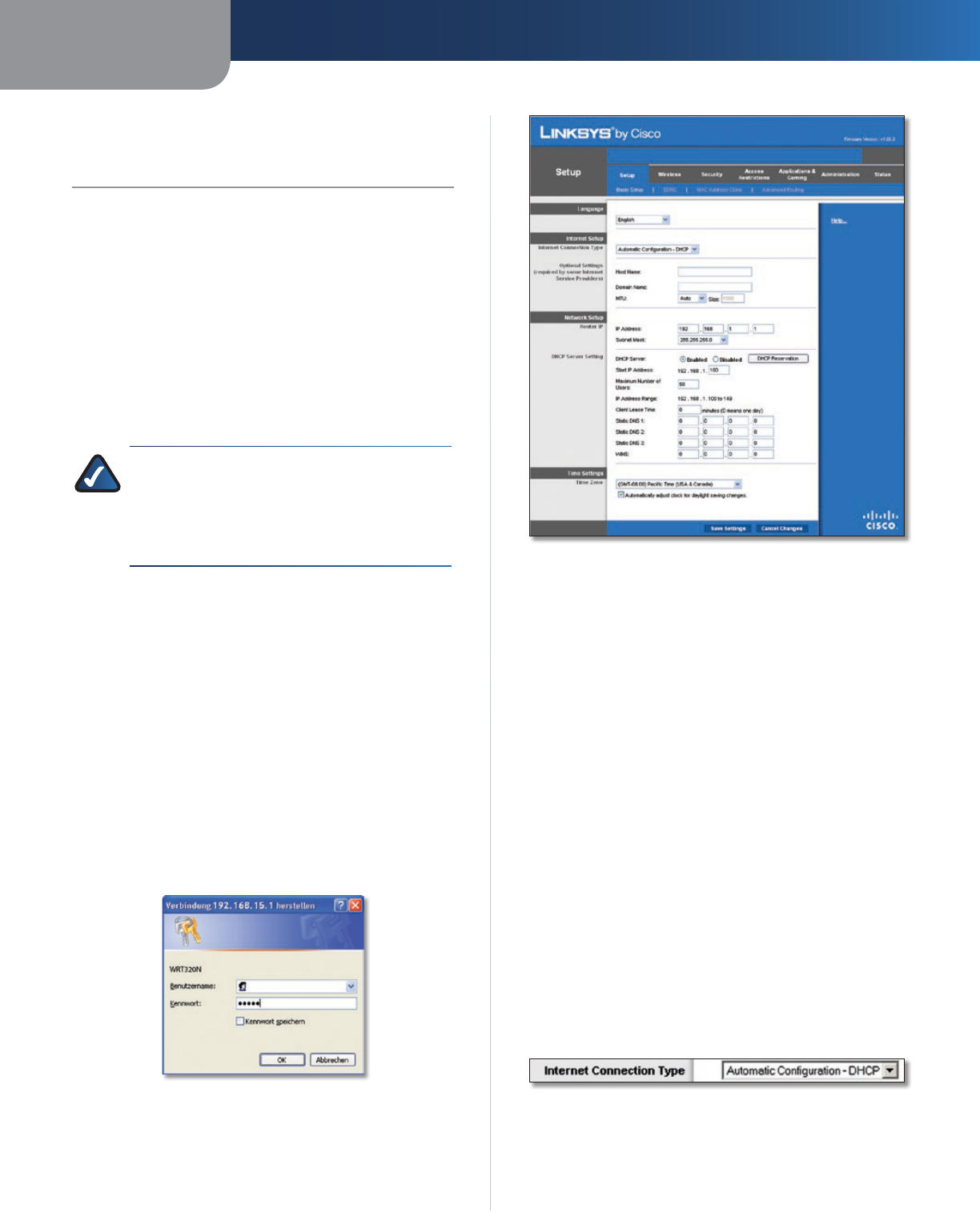

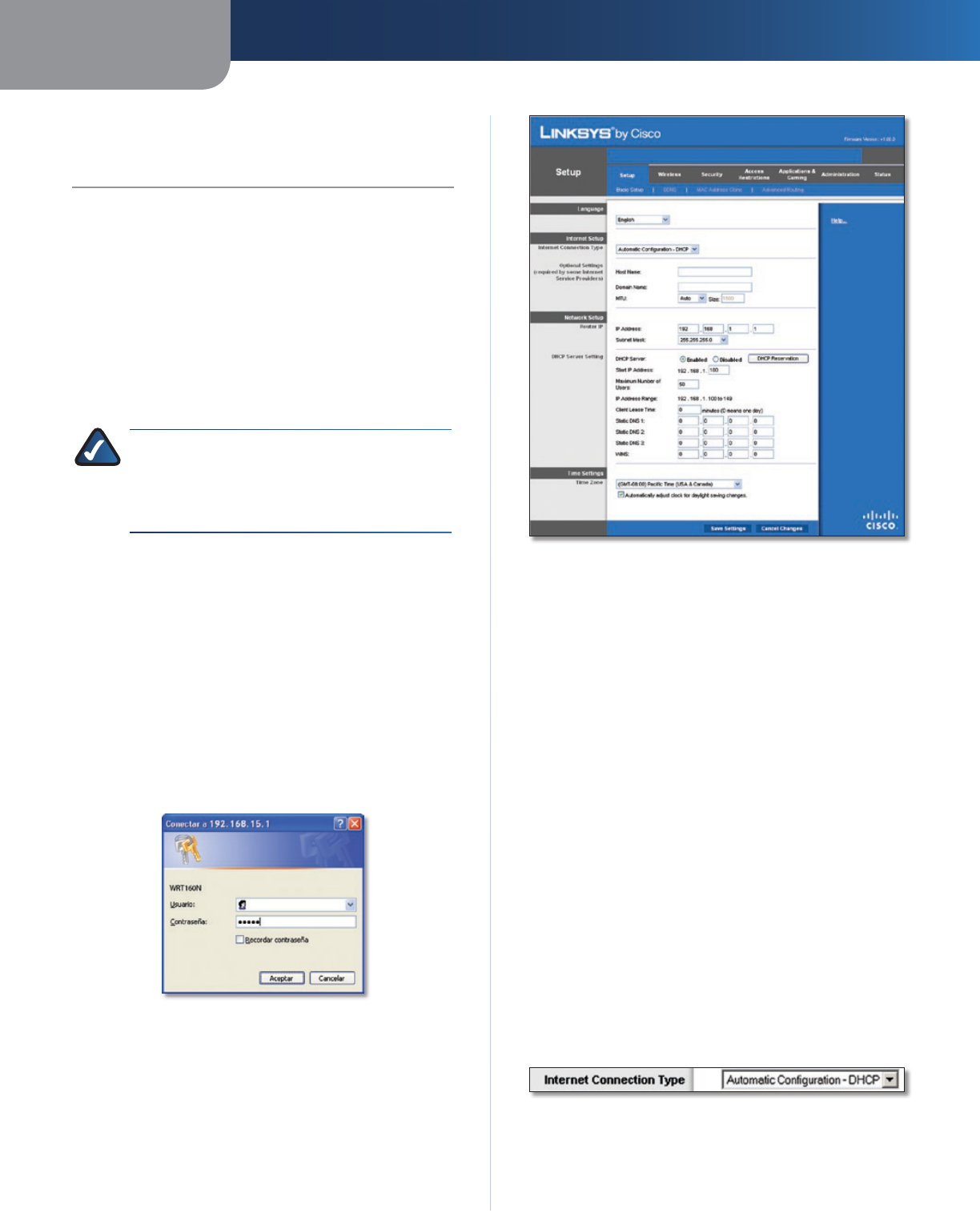

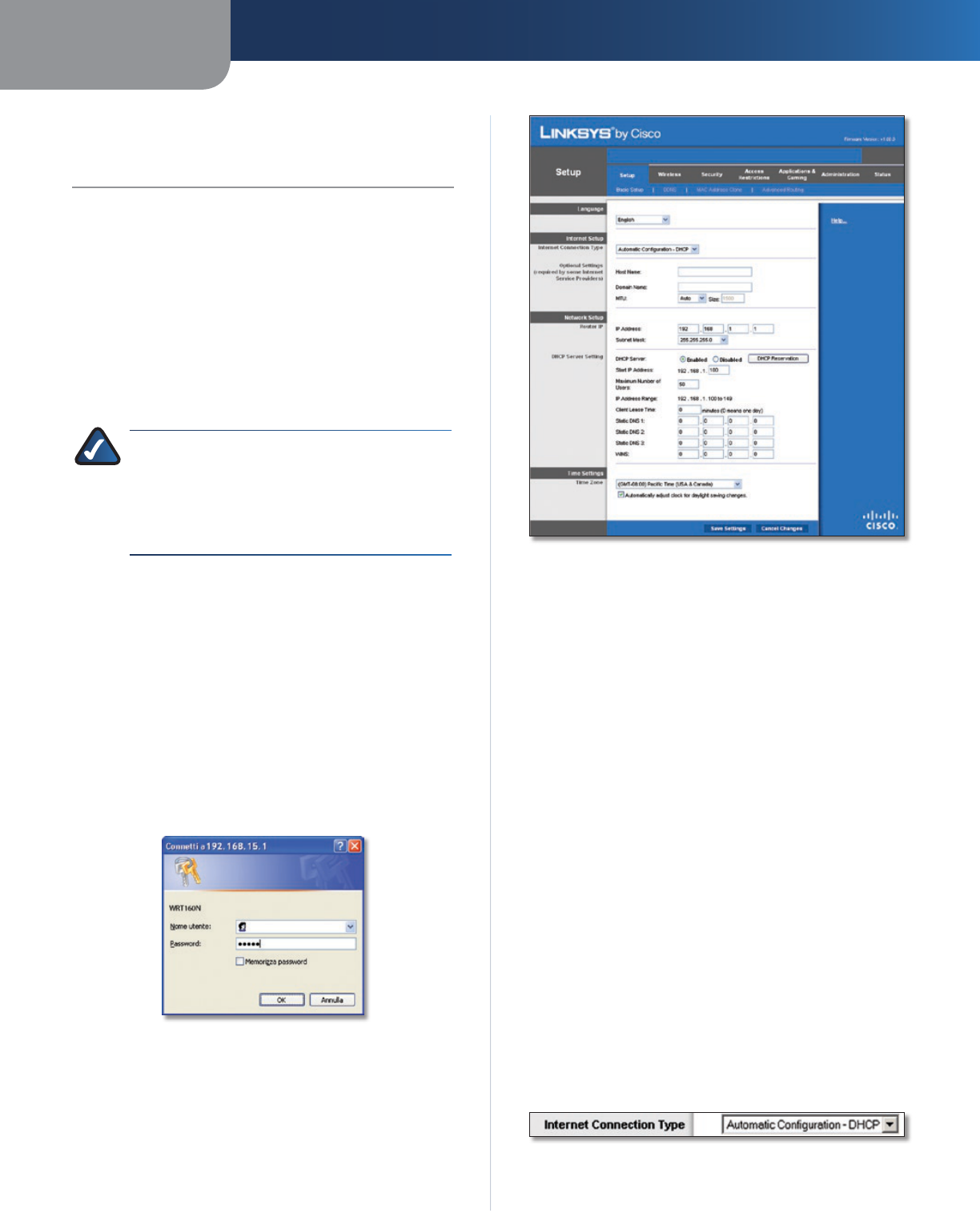

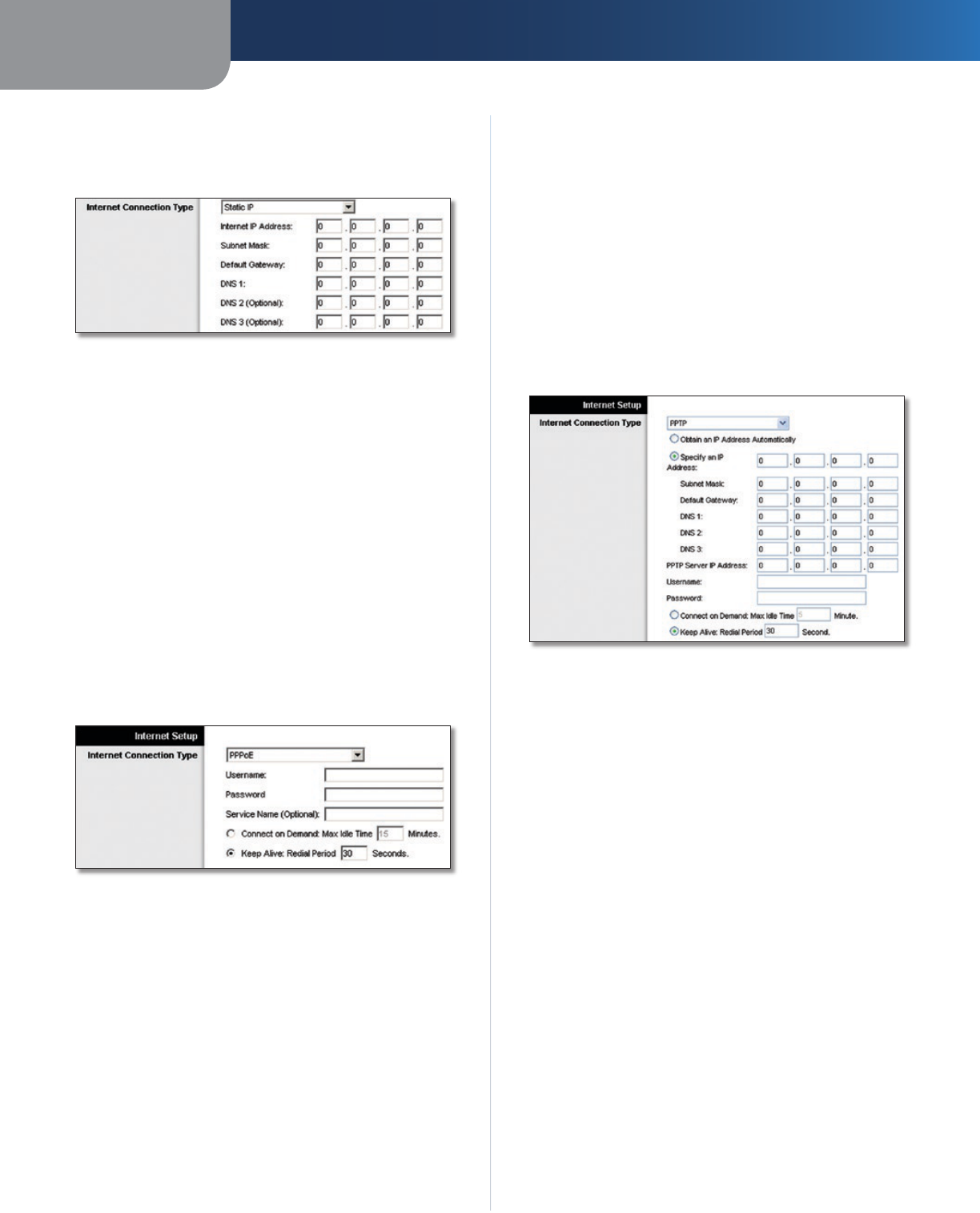

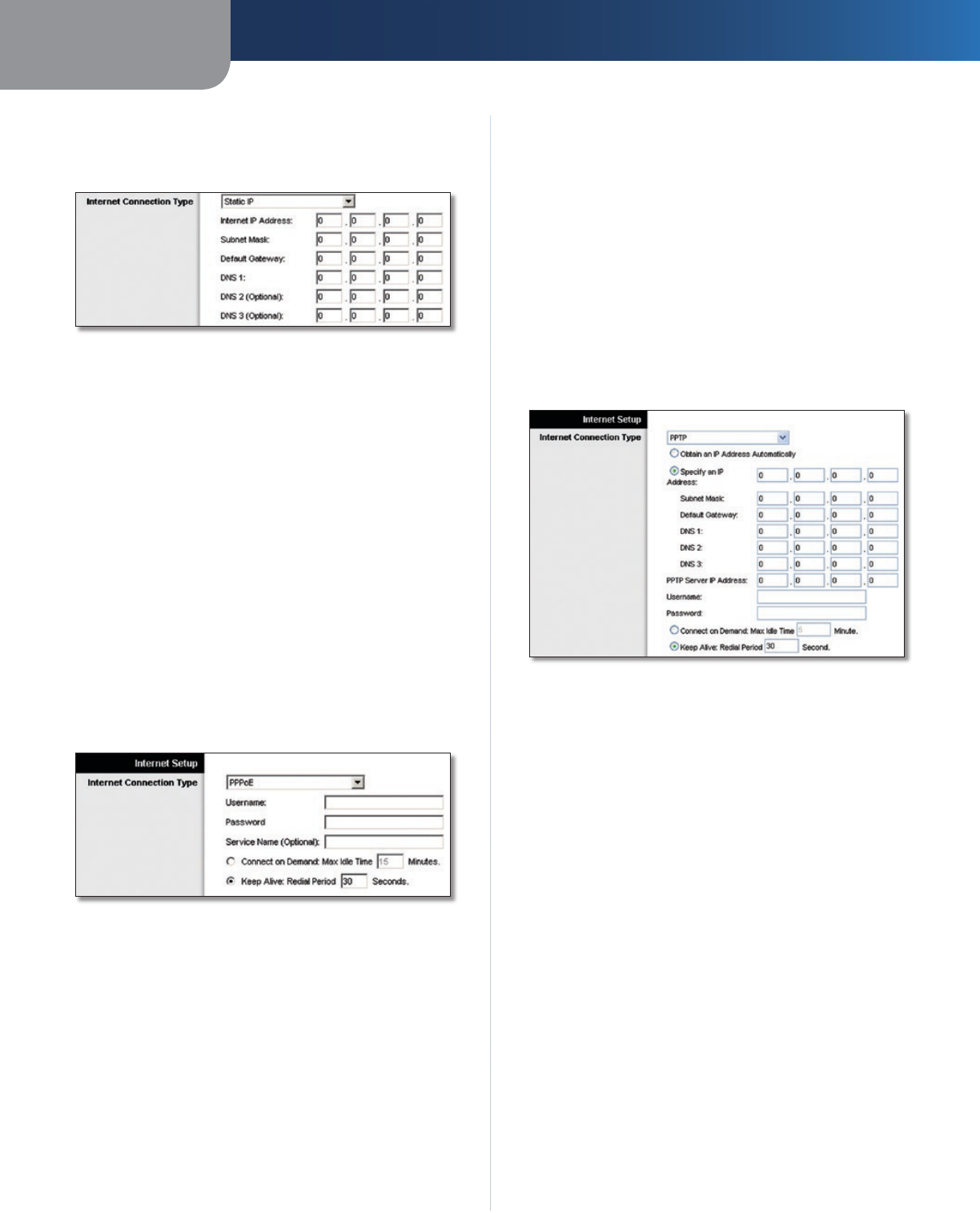

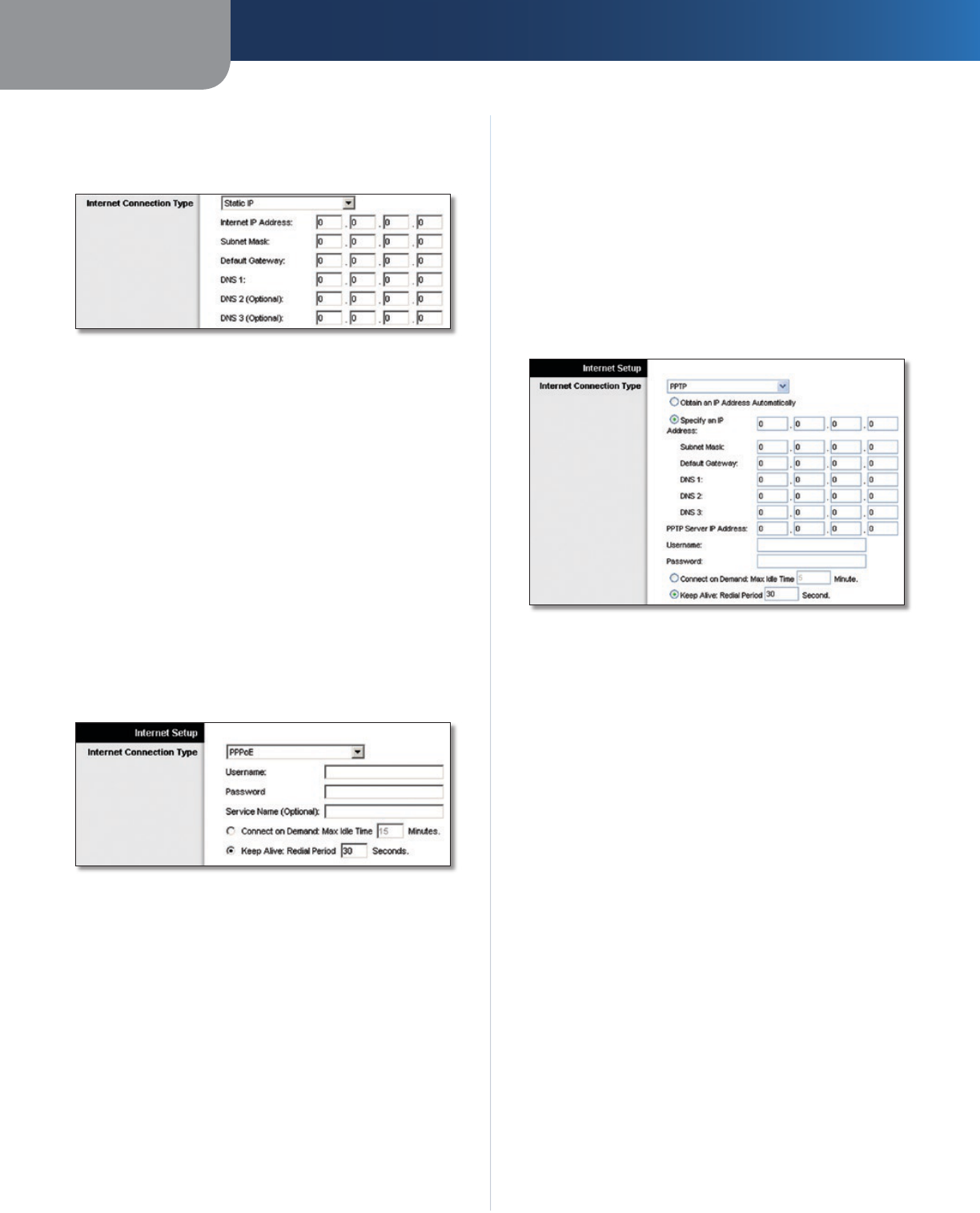

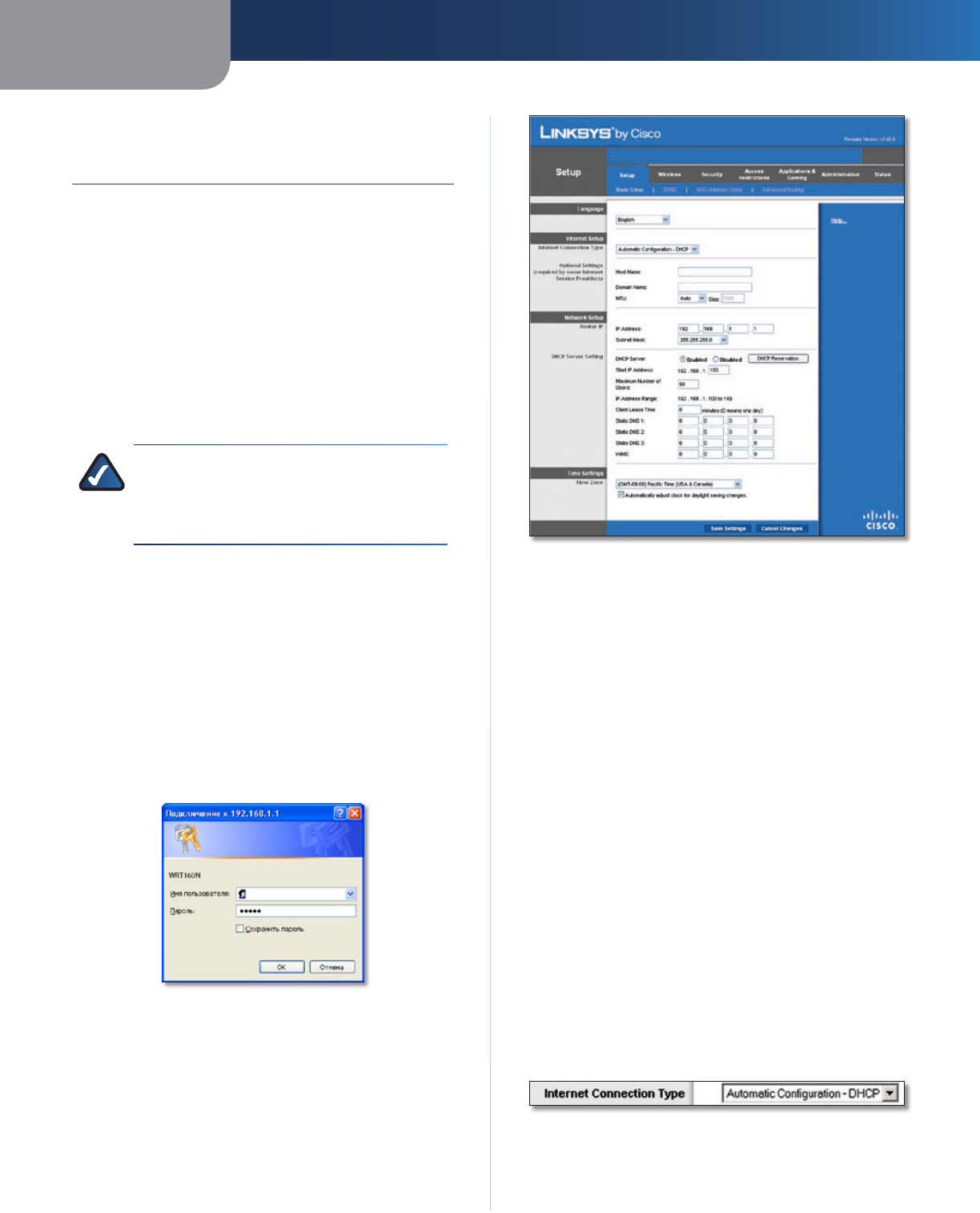

Om de WRT54G v5 te resetten kan u 20 seconden de rset knop ingedrukt houden, hierna schakelt de WRT54G v5 terug naar fabrieksinstellingen.

Reageer op deze vraag Misbruik melden

Voor het instellen achter een telfort zyxel adsl modem dient u het local ip-address in de linksys te veranderen naar bijvoorbeeld 192.168.2.1 Gesteld op 1-7-2009 om 11:22-

Super oplossing! Als achter een zyxel modem(telfort) lynksys plaats moet local ip veranderen in 192.168.2.1 dan heb alle problemen opgelost! Bedankt voor je hulp!,,,

Waardeer dit antwoord (2) Misbruik melden

Geantwoord op 21-2-2012 om 02:16

-